Bei Outlook kann es passieren, dass Anwender eine Sicherheitswarnung erhalten, oder die Aktion blockiert wird, wenn sie einen Kalendereintrag über ICS-Dateien erstellen wollen. Microsoft hat das Problem jetzt behoben.

gesternMehr lesen

IT-Verantwortliche hadern häufig mit den Kosten für die Cybersicherheit. Der IT-Dienstleister Adlon hat deshalb ein Paket speziell für KMU geschnürt, damit der Schutz des digitalen Arbeitsplatzes kein „K.O.sten-Kriterium“ ist.

gesternMehr lesen

Neue Technologien versprechen in vielen Bereichen eine Revolution der Arbeitsabläufe. Das gilt auch im Finanzsektor, wo Bestätigungen der Jahresabschlussprüfungen von Unternehmen häufig noch mit Papierdokumenten erfolgen.

gesternMehr lesen

Wer täglich mehr als 5.000 Mails versenden will, kommt ab sofort um die Implementierung neuer Verfahren gegen Spam und Phishing nicht herum. Auch Unternehmen müssen diese Authentifizierungs-Methoden kennen. Und auf kurz oder lang werden die Maßnahmen auch die „normalen“ Mail-Nutzer betreffen.

gesternMehr lesen

Beim Stichwort „E-Auto-Risiken“ denken manche an explodierende Lithium-Ionen-Akkus oder mangelnde Reichweite. Noch zu selten Beachtung findet, dass viele Ladesäulen Cyberangriffen kaum etwas entgegenzusetzen haben. Doch es gibt Wege, sich vor manchem Missbrauch zu schützen. Nutzt ein Unternehmen E-Autos, sollte der Security-Verantwortliche ein ernstes Wort mit der Fuhrparkleitung reden.

gesternMehr lesen

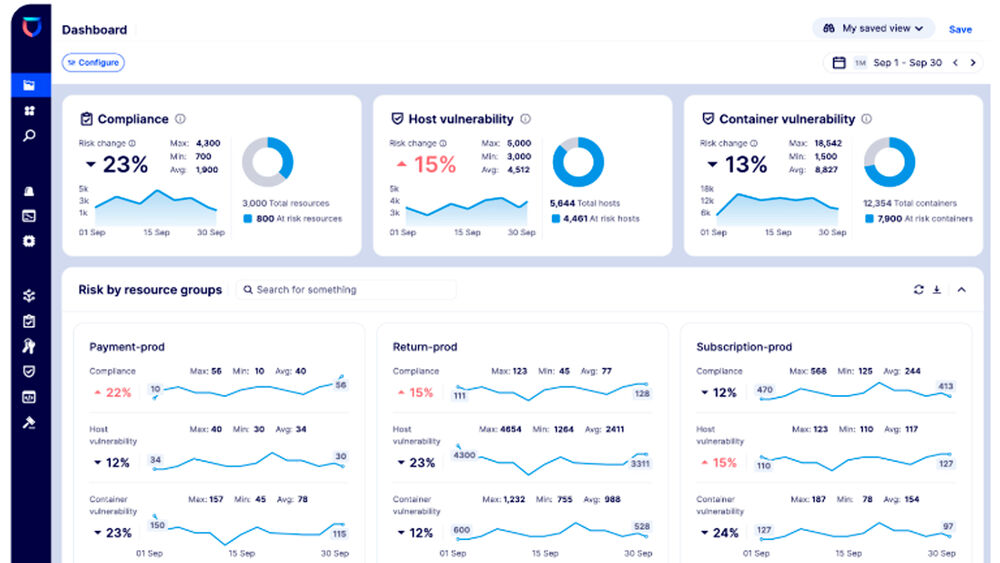

Der Cloud-Sicherheitsspezialist Lacework hat die Enterprise-Funktionen seiner gleichnamigen Cloud-nativen Application Protection Platform ausgebaut. Sie sollen Sicherheitsverantwortlichen wertvolle Zeit im Kampf gegen Angreifer zurückgeben.

gesternMehr lesen

NetApp nutzt KI für einen autonomen Echtzeitschutz gegen Ransomware-Angriffe auf der Storage-Ebene. Gleichzeitig stellt das Unternehmen neue und erweiterte Storage-Lösungen für KI vor und kooperiert dabei mit Nvidia, etwa beim AIPod und neuen Flexpod-for-AI-Referenzlösungen.

gesternMehr lesen

Mit zunehmender Vernetzung wächst bei Wirtschaft und Gesellschaft die Angriffsfläche für Cyberattacken. Die Abwehr moderner Angriffstechniken wird mit klassischen Schutzmaßnahmen immer schwieriger. Unternehmen sollten Allianzen bilden, um gemeinsam eine möglichst resiliente Infrastruktur aufzubauen.

gesternMehr lesen

Die OpenSSF und die OpenJS Foundations warnen vor Manipulationsversuchen bei Open-Source-Projekten, die auf eine Übernahme abzielen. Diese Angriffe haben jüngst zugenommen.

gesternMehr lesen

Microsoft schränkt ab Windows 11 24H2 verschiedene Einstellungen von Nutzern ein, wenn es darum geht Funktionen mit Drittanbieter-Apps bereitzustellen, zum Beispiel zur Anpassung der Oberfläche und des Startmenüs.

Donnerstag, 25.04.2024Mehr lesen

Ein Large Language Model ist ein großes generatives Sprachmodell. Die Funktionsgrundlage bildet ein künstliches neuronales Netzwerk, das mit riesigen Mengen an Text trainiert wurde. Große Sprachmodelle besitzen viele Milliarden Parameter und verarbeiten, verstehen und generieren natürlichsprachige Texte. Mit entsprechender Feinabstimmung lassen sie sich für unterschiedliche Anwendungen einsetzen. Chatbots wie Google Gemini oder ChatGPT basieren auf großen Sprachmodellen.

Donnerstag, 25.04.2024Mehr lesen

In der zweiten Hälfte des Jahres 2023 registrierte Netscout einen starken Anstieg von DDoS- und DNS Water Torture-Angriffen. Diese Zunahme um 15 Prozent im Vergleich zur ersten Jahreshälfte wurde von technisch versierten und politisch motivierten Hacktivistengruppen vorangetrieben.

Donnerstag, 25.04.2024Mehr lesen

Frustration wegen Sicherheitsrichtlinien eines Unternehmens ist nichts Neues: Ursprünglich einfach gehaltene Regeln sind als Reaktion auf die zunehmenden Cyber-Bedrohungen stetig komplexer geworden und haben sich oft zu einem großen Hindernis für Produktivität und Effizienz entwickelt.

Donnerstag, 25.04.2024Mehr lesen

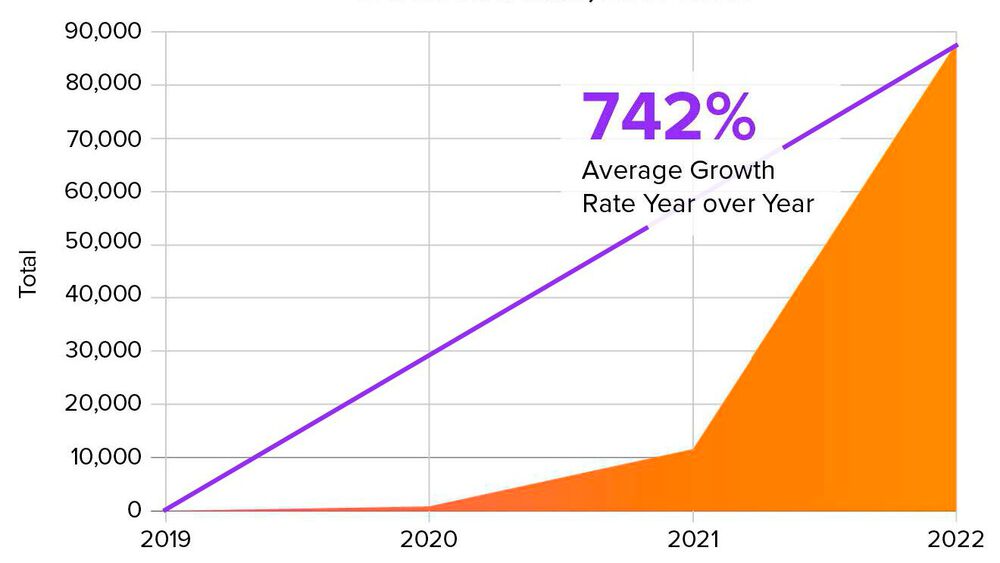

Mit dem exponentiellen Anstieg der Anwendungen des maschinellen Lernens (ML) nehmen auch die Möglichkeiten böswilliger Angriffe zu. Das OWASP möchte über die zehn größten Sicherheitsprobleme aufklären sowie praktische Tipps zur Prävention anbieten.

Donnerstag, 25.04.2024Mehr lesen

Stichtag ist der 17. Oktober 2024. Bis dahin muss die NIS2-Richtlinie umgesetzt sein, doch viele Unternehmen haben sich immer noch nicht damit befasst. Eset will nun mit einer Kampagne objektiv informieren und Tipps für die technische Umsetzung geben.

Donnerstag, 25.04.2024Mehr lesen

Aktuell gibt es einen Malvertising-Angriff auf IT-Admins. Damit sollen die Profis dazu verleitet werden auf Webseiten die Nitrogen-Malware herunterzuladen. Sicherheitsforscher bei Malwarebtes haben solche Angriffe auf Google entdeckt.

Donnerstag, 25.04.2024Mehr lesen

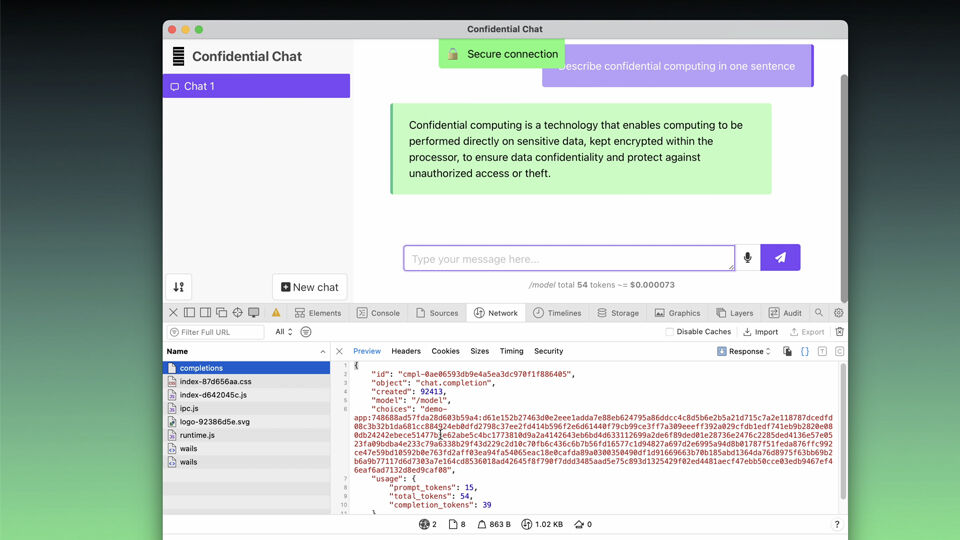

Sicherheitsforscher der ETH Zürich habe eine Schwachstelle in der Technologie gefunden, die AMD und Intel für den Schutz von Cloud-Servern nutzt. Die Technik soll sensible Daten schützen, was die Lücke natürlich besonders gravierend macht.

Donnerstag, 25.04.2024Mehr lesen

Microsoft-Mitarbeiter des Bing-Bereiches haben bei Azure versehentlich Code und Kennwörter für jeden zugreifbar veröffentlicht. Die Panne entstand über einen frei verfügbaren Server.

Mittwoch, 24.04.2024Mehr lesen

Externe Identitäten spielen in Unternehmen eine immer wichtigere Rolle, wenn es um die Zusammenarbeit geht. Das hat Folgen für das Identitätsmanagement. Verantwortliche sollten sich darauf einstellen und ihre Umgebung auf die steigende Anzahl externer Identitäten anpassen.

Mittwoch, 24.04.2024Mehr lesen

Mit Customer Relationship Management (CRM) können Unternehmen Informationen sammeln und Kundenbeziehungen pflegen. Viele befürchten, dass ihnen die DSGVO Steine in den Weg legt. Aber CRM und Datenschutz können Hand in Hand gehen.

Mittwoch, 24.04.2024Mehr lesen

Mit der Verbreitung von Software wächst die Bedeutung von robustem und nachvollziehbarem Code. Neue Compliance-Vorgaben sollen schlecht abgesicherten Software-Lieferketten Einhalt gebieten. Auf DevSecOps-Teams kommen zwangsläufig neue Aufgaben zu.

Mittwoch, 24.04.2024Mehr lesen

Eine Cyberattacke ist und bleibt eines der größten Risiken für Unternehmen, denn dann kostet – egal ob in der Produktion oder in der Verwaltung – jede Sekunde Stillstand viel Geld. Um handlungsfähig zu bleiben müssen Firmen zusätzlich zu Endpoint-Protection-Lösungen weitere Maßnahmen umsetzen. Das Stichwort lautet: Incident Readiness.

Mittwoch, 24.04.2024Mehr lesen

Die Cybersecurity-Spezialisten von Edgeless Systems haben mit Continuum eine „Confidential AI“ für umfassende Datensicherheit vorgestellt. Sie soll unter anderem den Austausch selbst sensibler Daten mit Chatbots ermöglichen und Nutzerdaten innerhalb von KI-Diensten schützen.

Mittwoch, 24.04.2024Mehr lesen

In den letzten Wochen und Monaten hat die Ransomware SEXi in einem Rechenzentrum von Powerhost zahlreiche Kundensysteme so verschlüsselt, dass diese zum Teil nicht wiederherstellbar sind.

Mittwoch, 24.04.2024Mehr lesen

Jeder Euro, der in Deutschland durch Betrug verloren geht, kostet Unternehmen 4,18 Euro! Das ist eine Erkenntnis der LexisNexis True Cost of Fraud EMEA-Studie. Der jährliche Bericht zeigt, dass jede betrügerische Transaktion Unternehmen in der EMEA-Region mittlerweile das 3,9-Fache des verlorenen Transaktionswerts kostet.

Mittwoch, 24.04.2024Mehr lesen

Aktuell gibt es eine Schwachstelle im BIOS/UEFI von Dell-Servern. Diese ermöglicht Angreifern die Übernahme des Servers. Ein Update steht bereits zur Verfügung und sollte so schnell wie möglich installiert werden.

Mittwoch, 24.04.2024Mehr lesen

Derzeit warnt Ivanti, dass Angreifer in Ivanti Connect Secure und Policy Secure Gateway eindringen und Schadcode übertragen können. Der Anbieter stellt bereits Updates zur Verfügung, die schnellstmöglich installiert werden sollten.

Dienstag, 23.04.2024Mehr lesen

Ab 20. Januar 2027 gilt die neue EU-Maschinenverordnung. Sie regelt die Herstellung, das Inverkehrbringen und die Inbetriebnahme von Maschinen. Erstmals berücksichtigt sie explizit aktuelle Entwicklungen bei Digitalisierung, Künstlicher Intelligenz und Cybersecurity.

Dienstag, 23.04.2024Mehr lesen

Die Anzahl der Regularien und Normen, die in der IT umgesetzt werden müssen, nimmt zu. Doch wer ist zuständig und wie kann die Umsetzung sinnvoll und wirtschaftlich gemanagt werden?

Dienstag, 23.04.2024Mehr lesen

Admins können im Microsoft 365 Admin Center zentral Richtlinien für den Spamschutz definieren. Dadurch lassen sich die Mitarbeiter vor Spam und Phishing-Attacken schützen. Die Einrichtung erfolgt über Microsoft 365 Defender.

Dienstag, 23.04.2024Mehr lesen

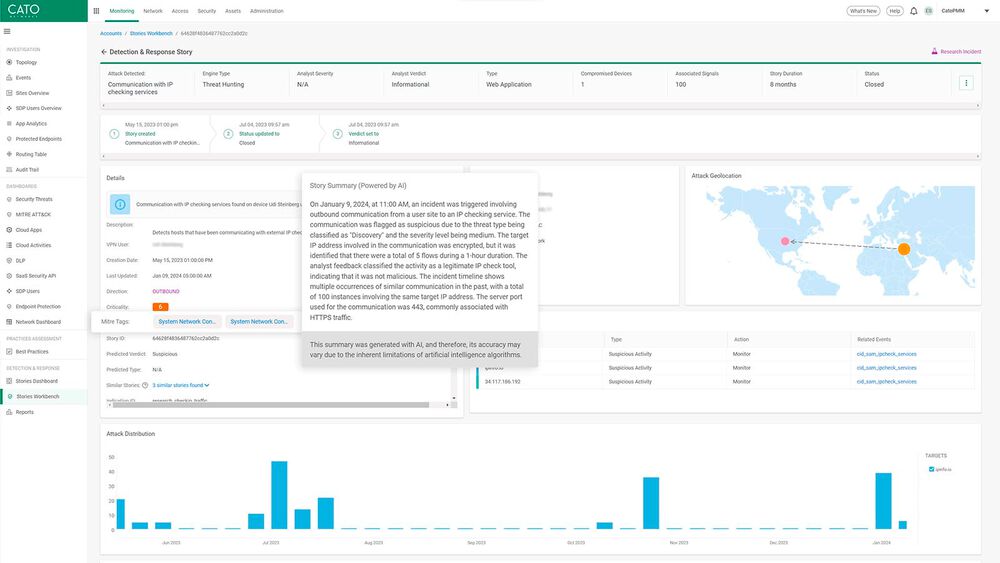

Cato Networks erweitert seine SASE-Cloud-Plattform um Tools für Network Incident Detection and Response: „Network Stories für Cato XDR“ könne mit KI-Unterstützung sofort registrieren, wenn in einem Kundennetzwerk Ausfälle auftreten, und unmittelbar die Ursachen analysieren.

Dienstag, 23.04.2024Mehr lesen

Sicherheitsforscher bei Varonis Threat Labs haben zwei Möglichkeiten identifiziert, wie Angreifer Audit-Protokolle umgehen und Downloads von SharePoint verheimlichen können. Das sind die Hintergründe dazu.

Dienstag, 23.04.2024Mehr lesen

Ein neuer Bericht von JFrog beleuchtet basierend auf einer Analyse von Nutzungsdaten, einer Untersuchung von Schwachstellen (CVEs) und einer globalen Fachumfrage, die gegenwärtigen Risiken und Potenziale der Software Supply Chain (SSC) für Unternehmen in Deutschland und weltweit.

Dienstag, 23.04.2024Mehr lesen

Das BSI warnt vor kritischen Sicherheitslücken in Firewalls von Palo Alto Networks. Cyberkriminelle greifen aktuell die Firewalls an, um Root-Zugriff zu erhalten.

Dienstag, 23.04.2024Mehr lesen

Die Lücke CVE-2024-21320 ermöglicht Angreifern NTLM-Anmeldeinformationen aus Windows auszulesen. ACROS-Security stellt über 0patch einen Patch zur Verfügung, der die Lücke schließt.

Montag, 22.04.2024Mehr lesen

Sophos hat in seinem aktuellen Active Adversary Report für das erste Halbjahr 2024 aufgezeigt, dass Angreifer in 90 Prozent aller Fälle über Remote-Dienste wie RDP in Netzwerke eingedrungen sind.

Montag, 22.04.2024Mehr lesen

Quelle: security-insider.de